Nuevo malware IRC Bot detectado en Android

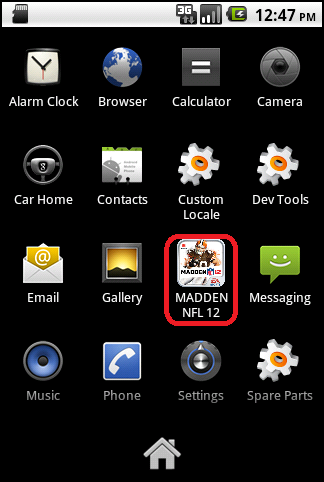

La gente de Kaspersky Labs nos ha puesto sobre la pista de un nuevo tipo de malware que se nos presenta bajo la forma del juego “Madden NFL 12”. Parece que no está muy extendido, pero tiene unas características que lo hacen interesante.

El fichero ocupa unos 5 Mb y realmente es un troyano que distribuye una serie de componentes maliciosos en nuestro sistema: un root exploit, un troyano de SMS y un IRC Bot. Los archivos son extraidos en el directorio /data/data/com.android.bot/files con los nombres “header01.png,” “footer01.png,” y “border01.png” respectivamente; y se cambian los permisos de dicho directorio a ‘777’. Seguidamente, hace lo mismo con el fichero “header01.png” (el root exploit) y lo ejecuta. Por último, se nos muestra en la pantalla el siguiente texto: “(0x14) Error - Not registred application”

Una vez obtenido el acceso root, el segundo paso del malware consiste en correr el IRC Bot “footer01.png”, que a su vez lanza el troyano de SMS “border01.png”. Su función es enviar un SMS (que nos cuesta dinero) a una cuenta premium (donde ganan dinero) sin que nos demos cuenta.

Por último, se conecta a un servidor IRC privado y entra en el canal @andros con un nickname aleatorio. Si se consigue alcanzar este paso, el troyano es capaz de recibir instrucciones desde el servidor y ejecutarlas en el dispositivo infectado, es decir, se obtiene el control de nuestro Android.

Si bien es un malware que necesita una configuración muy definida para poder ejecutarse (usa Gingerbreak para obtener el root), es noticia por ser el primer IRC Bot para Android que se ha detectado. Y lo más interesante, o por lo menos peculiar, es que se presenta junto a un root exploit y un troyano de SMS. Como hemos visto, trabajan conjuntamente de una forma muy eficiente, logrando un acceso total al dispositivo infectado. Esto pone de manifiesto que el malware en Android se está volviendo más complejo y engañoso.

Como siempre os recomendamos, la mejor manera de protegerse es emplear el sentido común: utilizar la tienda oficial, no descargar aplicaciones Android de cualquier web y, ante la duda, revisar los permisos que la aplicación obtiene de nuestro dispositivo.

Fuente Securelist